微软劫持僵尸网络,感染全球900万台电脑

微软今天宣布,它已成功破坏了Necurs恶意软件的僵尸网络,该僵尸网络已感染了全球超过900万台计算机,并劫持了其大部分基础设施。

僵尸网络的最新删除是来自35个国家/地区的国际警察和私人科技公司协调行动的结果。

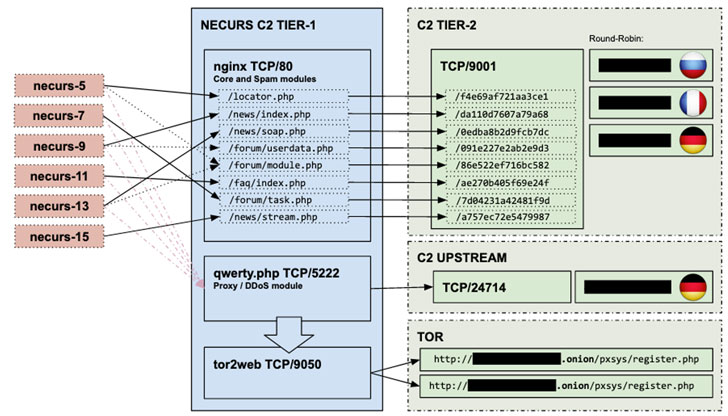

在研究人员成功破解了Necurs恶意软件实施的域生成算法(DGA)之后,该操作得以成功进行,该算法有助于使其长期保持弹性。

DGA从根本上说是一种定期生成新域名的技术,可帮助恶意软件作者不断切换C&C服务器的位置,并保持与受感染机器的不间断数字通信。

“然后,我们能够准确地预测在未来25个月内将创建超过600万个唯一域。Microsoft将这些域报告给了他们在世界各国的注册管理机构,这样就可以阻止该网站,从而防止该网站成为该网站的一部分。连接基础设施。” 微软说。

此外,在法院命令的帮助下,微软还获得了对Necurs用于分发恶意软件和感染受害者计算机的美国基础设施的控制。

“通过控制现有网站并抑制注册新网站的能力,我们极大地破坏了僵尸网络。”

Necurs于2012年首次被发现,是世界上最多产的垃圾邮件僵尸网络之一,它通过银行恶意软件,加密劫持恶意软件 和勒索软件感染系统,然后进一步滥用它们向新的受害者发送大量垃圾邮件。

为避免检测到目标计算机并保持其持久性,Necurs利用其内核模式rootkit禁用了包括Windows防火墙在内的大量安全应用程序。

Necurs主要在2017年开始传播Dridex和Locky勒索软件时被注意到 每小时向全球计算机发送500万封电子邮件。

BitSight的 研究人员在今天发布的另一份报告中说:“从2016年到2019年,这是犯罪分子发送垃圾邮件和恶意软件的最主要方法,它负责通过电子邮件在全球传播的恶意软件的90%。”

微软说:“例如,在58天的调查中,我们观察到一台感染Necurs的计算机向超过4060万潜在受害者发送了总共380万封垃圾邮件。”

在某些情况下,攻击者甚至开始勒索受害者以勒索赎金,声称他们了解婚外情,并威胁要向受害者的配偶,家人,朋友和同事发送证据。

根据研究人员发布的最新统计数据,印度,印度尼西亚,土耳其,越南,墨西哥,泰国,伊朗,菲律宾和巴西是受到Necurs恶意软件攻击最多的国家。