小心“冠状病毒地图”——这是一种感染电脑来盗取密码的恶意软件

网络罪犯会不择手段地利用一切机会来掠夺互联网用户。

即使是导致COVID-19的SARS-COV-II(病毒)的灾难性传播,也正在成为它们传播恶意软件或发动网络攻击的机会。

网络安全公司Reason最近发布了一份威胁分析报告,详细介绍了一种新的攻击方式,该方式利用了互联网用户对这种新型冠状病毒信息的日益渴望。

恶意软件攻击的具体目标是针对那些正在寻找地图展示COVID-19在互联网上的传播,并欺骗他们下载并运行恶意应用程序,其前端,显示了从一个合法的在线地图加载源但是妥协在后台电脑。

新的威胁与旧的恶意软件组件

最新的这一威胁旨在从不知情的受害者那里窃取信息,上周首次被MalwareHunterTeam发现,现在已经被Reason实验室的网络安全研究员沙伊·阿尔法西(Shai Alfasi)分析过。

它涉及一种名为AZORult的恶意软件,这是2016年发现的一种窃取信息的恶意软件。AZORult恶意软件收集存储在web浏览器中的信息,特别是cookie、浏览历史、用户id、密码,甚至加密货币密钥。

有了这些来自浏览器的数据,网络罪犯就有可能窃取信用卡号、登录凭证和其他各种敏感信息。

据报道,AZORult被俄罗斯地下论坛讨论,作为一种从计算机收集敏感数据的工具。它带有一个变体,能够在受感染的计算机中生成一个隐藏的管理员帐户,以便通过远程桌面协议(RDP)进行连接。

样品分析

Alfasi提供了研究该恶意软件的技术细节,该恶意软件嵌入在文件中,通常被命名为corana -virus- map.com .exe。它是一个很小的Win32 EXE文件,有效负载大小只有3.26 MB左右。

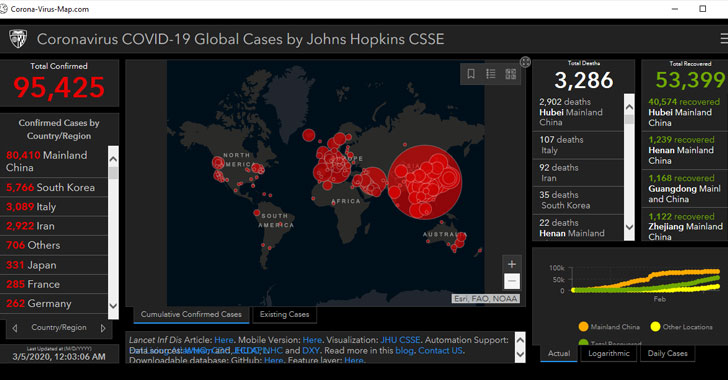

双击该文件将打开一个窗口,其中显示关于COVID-19传播的各种信息。中心是一张与约翰霍普金斯大学(Johns Hopkins University)主办的“感染地图”类似的“感染地图”,这是一个实时可视化和跟踪报告的冠状病毒病例的合法在线来源。

左侧是不同国家的确诊病例数量,右侧是死亡和康复统计数据。窗口看起来是交互式的,有各种其他相关信息的选项卡和到源的链接。

它提供了一个令人信服的GUI,没有多少人怀疑它是有害的。所提供的信息不是随机数据的合并,而是来自约翰霍普金斯大学网站的COVID-19实际信息。

值得注意的是,由约翰霍普金斯大学或ArcGIS在线托管的原始冠状病毒地图没有任何感染或回画,可以安全访问。

该恶意软件利用了一些包装层和注入的多个子过程技术,使研究人员很难检测和分析。此外,它还使用了一个任务调度程序,以便能够继续操作。

感染的迹象

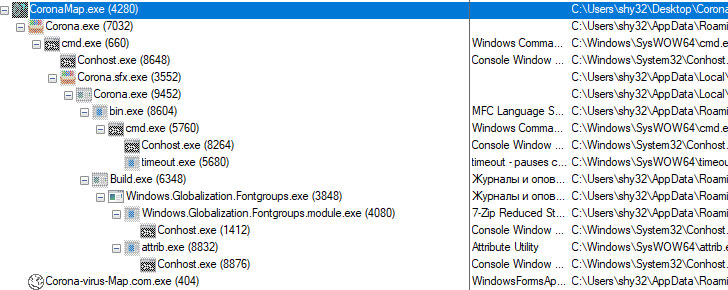

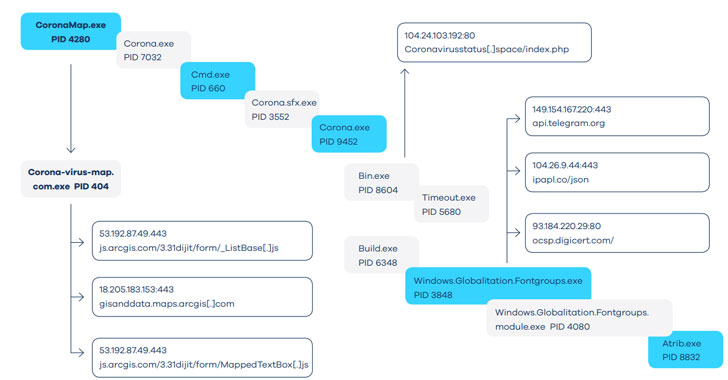

执行corana -virus- map.com.exe会创建重复的corana -virus- map.com.exe文件和多个Corona。exe,本。exe、构建。和windows . globalalize . fontgroups .exe文件。

此外,恶意软件会修改ZoneMap和LanguageList下的一些寄存器。还创建了几个互斥锁。

恶意软件的执行激活以下进程:Bin。exe, Windows.Globalization.Fontgroups。exe, Corona-virus-Map.com.exe。这些尝试连接到几个url。

这些进程和url只是攻击的一部分。还有许多其他文件生成和进程启动。当恶意软件试图收集不同类型的信息时,它们会创建各种网络通信活动。

攻击如何窃取信息

Alfasi在Reason Security博客上发表了一篇文章,详细描述了他是如何剖析这个恶意软件的。一个突出的细节是他对使用Ollydbg的Bin.exe过程的分析。据此,编写了一些动态链接库(DLL)。“nss3 DLL。“dll”引起了他的注意,因为这是他从不同的演员那里了解到的东西。

Alfasi观察到与nss3.dll相关的api的静态加载。这些api似乎有助于解密保存的密码以及生成输出数据。

这是数据窃贼常用的方法。相对简单,只抓住了登录数据从受感染的web浏览器和移动C:\Windows\Temp文件夹。这是AZORult攻击的特征之一,恶意软件提取数据,生成受感染计算机的唯一ID,应用XOR加密,然后发起C2通信。

这款恶意软件会发出特定的指令,试图窃取Telegram和Steam等常用在线账户的登录数据。

需要强调的是,恶意软件的执行是继续其信息窃取过程所需要的唯一步骤。受害者不需要与窗口交互或在其中输入敏感信息。

清洁与预防

这听起来像是促销活动,但Alfasi建议使用Reason Antivirus软件作为修复受感染设备并防止进一步攻击的解决方案。毕竟,他隶属于Reason Security。原因是第一个发现和审查这种新威胁的人,因此他们可以有效地应对它。

自从Reason在3月9日公开以来,其他安全公司可能已经了解到了这种威胁。他们的防病毒软件或恶意软件保护工具将在发布时进行更新。

因此,它们可能具有类似的检测和预防新威胁的能力。

删除和阻止机会性“冠状病毒图”恶意软件的关键是拥有正确的恶意软件保护系统。手动检测将具有挑战性,更不用说没有正确的软件工具就可以清除感染。

从互联网上下载和运行文件时,谨慎行事可能还不够,因为当今许多人都急于访问有关新型冠状病毒的信息。

COVID-19的大流行水平分散不仅在离线(避免感染该疾病)方面,而且在在线时都应格外小心。网络攻击者正在利用Web上与冠状病毒相关的资源的普及,许多攻击者可能会成为攻击的牺牲品。